PHP防止漏洞技巧

PHP

#漏洞 #技巧2014-04-09 22:03

技巧1:使用合适的错误报告

好的php程序员都回去启用错误报告。你可以在php.ini里用error_reporting()设置错误级别。

启动错误报告error_reporting(E_ALL);

停用错误报告error_reporting(0);

技巧2:不使用PHP的弱属性

有很多php变量和函数在新版php5和php6都被剔除了,应避免使用。

register_globals 全局变量

当 register_globals 被设置为ON时,就相当于设置Environment,GET,POST,COOKIE或者Server变量都定义为全局变量。此时你根本不需要去写 $_POST['username']来获取表单变量'username',只需要'$username'就能获取此变量了。

那么你肯定在想既然设置 register_globals 为 ON 有这么方便的好处,那为什么不要使用呢?因为如果你这样做将会带来很多安全性的问题,而且也可能与局部变量名称相冲突。

比如先看看下面的代码:

if( !empty( $_POST['username'] ) && $_POST['username'] == ‘aaa′ && !empty( $_POST['password'] ) && $_POST['password'] == “123″ )

{

$access = true;

}

如果运行期间, register_globals 被设置为ON,那么用户只需要传输 access=1 在一句查询字符串中就能获取到PHP脚本运行的任何东西了。

在.htaccess中停用全局变量

php_flag register_globals 0

在php.ini中停用全局变量

register_globals = Off

停用类似 magic_quotes_gpc, magic_quotes_runtime, magic_quotes_sybase 这些Magic Quotes

在.htaccess文件中设置

php_flag magic_quotes_gpc 0

php_flag magic_quotes_runtime 0

在php.ini中设置

magic_quotes_gpc = Off

magic_quotes_runtime = Off

magic_quotes_sybase = Off

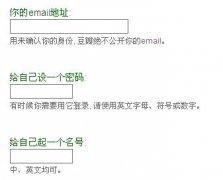

技巧3:验证用户输入 你当然也可以验证用户的输入,首先必须知道你期望用户输入的数据类型。这样就能在浏览器端做好防御用户恶意攻击你的准备。php防止xss攻击教程。

技巧4:避免用户进行交叉站点脚本攻击 在Web应用中,都是简单地接受用户输入表单然后反馈结果。在接受用户输入时,如果允许HTML格式输入将是非常危险的事情,因为这也就允许了JavaScript以不可预料的方式侵入后直接执行。哪怕只要有一个这样漏洞,cookie数据都可能被盗取进而导致用户的账户被盗取。

技巧5:预防SQL注入攻击 PHP基本没有提供任何工具来保护你的数据库,所以当你连接数据库时,你可以使用下面这个mysql_real_escape_string 函数。可以过来一些非法字符。

相关文章

相关文章

相关文章

精彩导读

精彩导读 热门资讯

热门资讯 关注我们

关注我们